知道创宇404实验室跟进解读NSA泄密勒索攻击事件

扫一扫

分享文章到微信

扫一扫

关注99科技网微信公众号

2017年4月14日Shadow Brokers公布的NSA使用的针对Windows系统的多个漏洞及攻击工具包,使用这些漏洞工具包攻击成功后会自动植入代号为“Doublepulsar”后门,在NSA这次被泄露的文件里有个代号为“Eternalblue ”(永恒之蓝)是本次爆发的勒索病毒使用的漏洞 ,针对这些漏洞微软明确在2017年3月14日就已经发布了对应的MS17-010安全公告及相关补丁,公告显示NSA泄露的漏洞几乎影响到所有Windows版本。

随后知道创宇404安全实验室针对此次NSA泄密的Windows系统的多个漏洞及攻击工具包进行了分析跟进 …

分析回溯

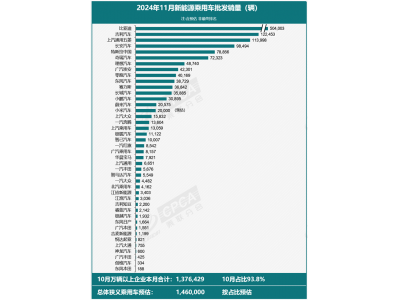

▲第一轮探测MS17-010漏洞各国排名

2017年4月24日-26日,知道创宇404安全实验室通过ZoomEye网络空间搜索引擎针对MS17-010及NSA漏洞利用工具植入的“Doublepulsar”后门进行了全球第一轮探测。

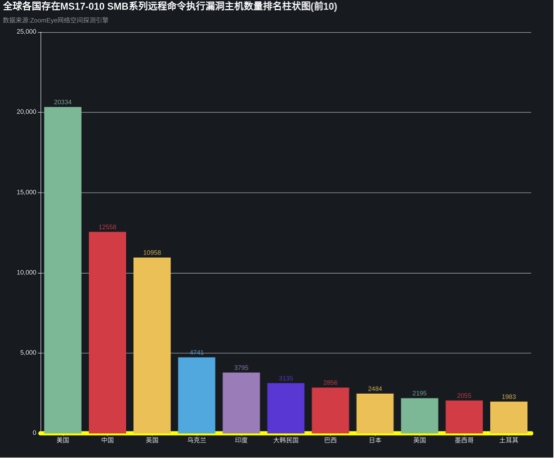

▲第二轮探测的前后对比情况

2017年5月02日,知道创宇404安全实验室通过ZoomEye网络空间搜索引擎针对MS17-010及NSA漏洞利用工具植入的“Doublepulsar”后门进行了全球第二轮探测。

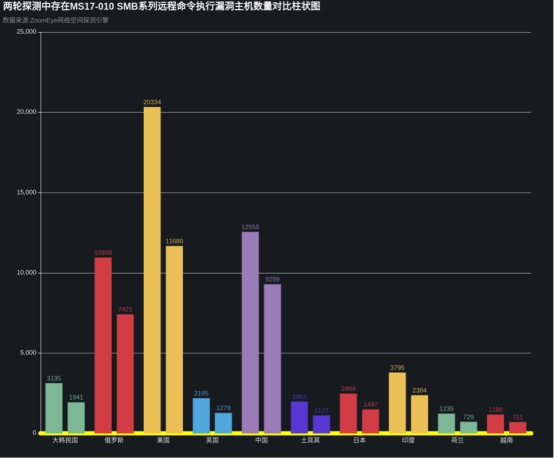

▲第三轮探测的前后对比情况

2017年5月07日,知道创宇404安全实验室通过ZoomEye网络空间搜索引擎针对MS17-010及NSA漏洞利用工具植入的“Doublepulsar”后门进行了全球第三轮探测。

由此知道创宇404安全实验室历时一个多月的跟进分析最后数据整理为ZoomEye专题页面:上线并发布了详细分析报告。

2017年5月12日,利用“Eternalblue ”(永恒之蓝)漏洞进行攻击的“WannaCry(WanaCrypt0r)”等蠕虫病毒勒索事件全球全面爆发。知道创宇404安全实验室全面启动蠕虫病毒事件应急跟进 …

ZoomEye全球公网数据报告相关解读

1、存在MS17-010相关漏洞最多前三的国家依此为:美国、俄罗斯、中国。

其中中国各省影响依次为:台湾、香港、山东、北京、甘肃、江苏。

(注:台湾、香港的影响数量远大于大陆其他省份)

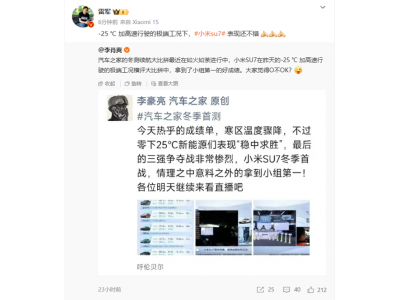

2、被NSA泄漏的工具攻击最快、最多的国家为美国,其次是中国。

其中中国各省影响依次为:台湾、香港、北京、广东、山东。

(注 台湾、香港的影响数量远大于大陆其他省份)

3、根据三轮探测数据显示相关应急速度最快最好为美国。

4、中国外网暴露影响最大主要集中在台湾和香港,而中国大陆影响相对较小,这跟历史上骨干网isp拦截相关端口有关。

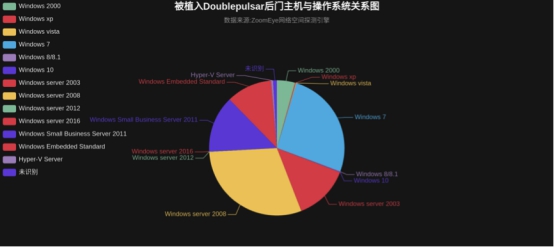

▲被植入“Doublepulsar”后门主机与操作系统关系图

5、从被植入的NSA后门的主机操作系统统计来看Windows 2008和Windows 7是主要被感染的系统,值得注意的是其中还有不少是用是一个面向小型企业的操作系统Windows Small Business Server 2011、主要用于嵌入式设备Windows Embedded Standard。

"WannaCry”等蠕虫病毒相关解读

此次爆发的病毒结合了暗网(Tor)、最新Windows远程攻击漏洞、勒索软件、比特币支付这四大特性。

1、这次病毒完美利用暗网及比特币监管空白,追踪溯源的难度非常大,导致病毒作者可以肆无忌惮得释放传播蠕虫病毒。

2、勒索软件的结合打破了内网、隔离网络的安全神话。

勒索软件机制通过主动加密、过期删除等破坏手段要挟中招用户主动联系病毒作者支付比特币,从而导致了最新Windows远程攻击漏洞的攻击面扩大,直接威胁到内网及隔离网络里的主机。虽然从 ZoomEye 跟踪的公网数据结果显示漏洞影响逐步减少,另外中国大陆 isp 机制导致外网影响面相对较小,但是更大的内网及隔离网络缺少对应的安全机制,甚至缺少安全补丁更新机制,使得本次蠕虫病毒攻击内网、隔离网络的事件得以大规模爆发。

3、病毒开始入侵内网、隔离网络可能的路径?

那么这次爆发病毒是怎么传播到内部、隔离网络的呢?可能的方式主要有:

● 外网机器中招后传播到内网;

● 邮件钓鱼、水坑挂马等攻击方式传播到内网;

● 其他类似于分析样本等未注意网络隔离等奇葩的方式。

4、勒索病毒加密的文件是否被解密或恢复?

投稿邮箱:jiujiukejiwang@163.com 详情访问99科技网:http://www.fun99.cn